Introducting of Nmap

nmap ဆိုတာ ဘာလဲ။ ဘာလုပ်တဲ့ tool လဲ။ အရင်ဆုံး nmap အကြောင်းပြောရမယ်ဆိုရင် nmap ကို 1997 မှာ Gordon Lyon ဆိုတဲ့ Network Security Exprect က created လုပ်ခဲ့တယ်။ nmap ဆိုတာ Hackers တွေနဲ့ Security Researchers တွေကြားထဲမှာ အလွန်ရေပန်းစားတဲ့ free & open source network scanner တစ်ခုပါ။ အကောင်းဆုံး scanner လို့လဲ အချို့က ပြောကြတယ်။ ဘာလို့ဆို သူရဲ့ လုပ်ဆောင်နိုင်စွမ်းက အရမ်းကျယ်ပြန့်တယ်။ Network ထဲမှာရှိတဲ့ hosts တွေရဲ့ services တွေကို စစ်ဆေးပေးနိုင်တယ်။ Network ထဲကို Packets မျိုးစုံပို့လွတ်ပြီး hosts တွေက responses တွေကို analyze လုပ်နိုင်တယ်။

Hackers တွေက ကိုယ့် Target ရဲ့ Information Gathering နဲ့ Vulnerabillity Detection အတွက် nmap ကိုသုံးကြတယ်။

အိုကေ ကျနော်တို့အနေနဲ့ nmap ရဲ့ အကြောင်းကို အဲ့လောက်လောက် သိရင်ရပြီ။ ကျနော်တို့ လေ့လာမှာက nmap ကို ဘယ်လိုလက်တွေ့အသုံးချမလဲဆိုတာပဲ ။

nmap မှာက scanning methods တွေအများကြီးရှိပါတယ်။ အဲ့ထဲကမှ ကိုယ့်အတွက် အကျိုးရှိလည်းရှိ၊ အချိန်ကုန်လည်းသက်သာတဲ့နည်းတွေကို သေချာပေါက် သုံးရမှာပါ။ အခုကတော့ nmap ကို Basic Scanning ကနေပဲ တဖြည်းဖြည်းသွားမှာပါ။

ကျနော်ကတော့ Virtual Box ကနေ Labs တွေတင်ပြီး scanning လုပ်ပြမှာဖြစ်ပါတယ်။ သူများ Networks ၊ သူများ Websites တွေ၊ IP Addresses တွေကို

ခွင့်ပြုချက်မရပဲ scanning လုပ်တာဟာ Cyber Law နဲ့ အခန့်မသင့်ရင် ကွိသွားနိုင်ပါတယ်။ ဒါကြောင့် ကိုယ်ပိုင် Network ထဲမှာစတင်လေ့လာဖို့ အကြံပေးပါရစေ ။ 😛

Basic Nmap Scans

0x1 Scanning a single target

nmap 192.168.43.161

အဲ့တာကတော့ အရိုးရှင်းဆုံး scanning method ပါ။ သူက လူသုံးအများဆုံး Services တွေရဲ့ TCP / IP ports 1000 ကို စစ်ဆေးပေးတာပါ။ပုံမှာ ကြည့်ရင် PORT | STATE | SERVICE ဆိုတဲ့ဟာတွေကို တွေ့မှာပါ။

PORT ဆိုတာက လက်ရှိ ကိုယ့် Target က Ports နံပါတ်တွေနဲ့ Protocols တွေကိုဖော်ပြပေးတာပါ။ STATE ဆိုတာက Ports တွေ၊ open ဖြစ်နေလား closed ဖြစ်နေတာလားဆိုတာ စစ်ဆေးပေးပြီး SERVICE ဆိုတာက Port နံပါတ်ဘယ်လောက်မှာ ဘယ် Service run နေတယ်ဆိုတာ ဖော်ပြပေးတာပါ။ ဒါတွေက scanning result တိုင်းမှာ ဖော်ပြပေးမယ့်ဟာတွေဖြစ်ပြီး ကျနော်တို့ အခြေခံ ကျကျသိထားရမှာဖြစ်ပါတယ်။

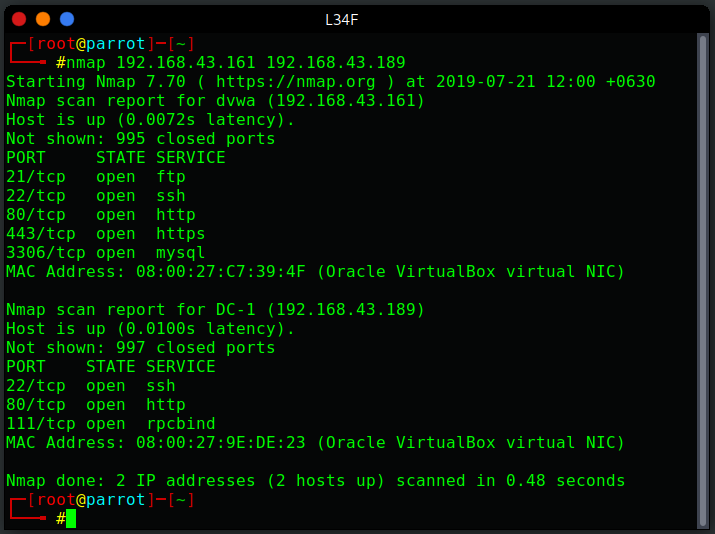

0x2 Scanning multiple targets

nmap 192.168.43.161 192.168.43.189

Targets တွေက တစ်ခုမက ရှိနေရင် တစ်ပြိုင်နက် scan လို့ရပါတယ်။

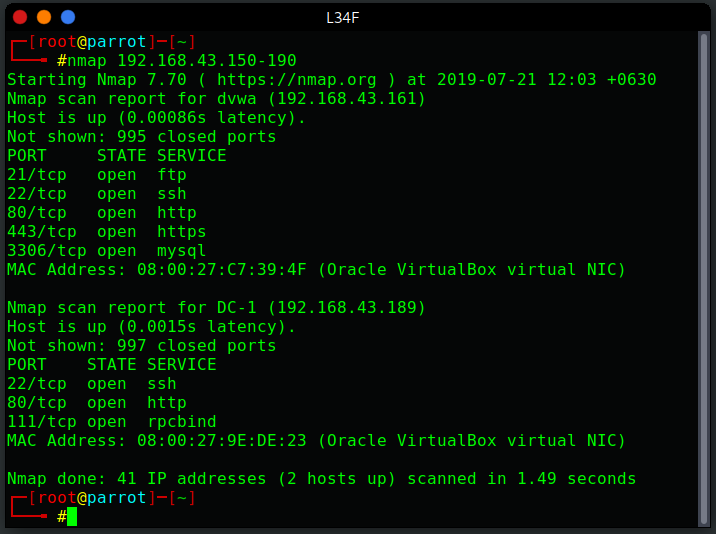

0x3 Scanning an IP address range

nmap 192.168.43.150-190

ဒါဆိုရင် IP 192.168.43.150 နဲ့ 192.168.43.190 ကြားထဲက IP Addresses တွေအကုန်ကို scanning လုပ်ပေးမှာ ဖြစ်ပါတယ်။ ကိုယ်လိုချင်တဲ့ Network Range ကို လိုသလိုသတ်မှတ်လို့ရပါတယ်။

0x4 Scanning a whole subnet

nmap 192.168.43.1/24

ဒီ command ကိုတော့ တော်တော်သုံးကြပါတယ်။ Network ရဲ့ subnet တစ်ခုလုံးကို scanning လုပ်ပေးတာမို့လို့ပါ။

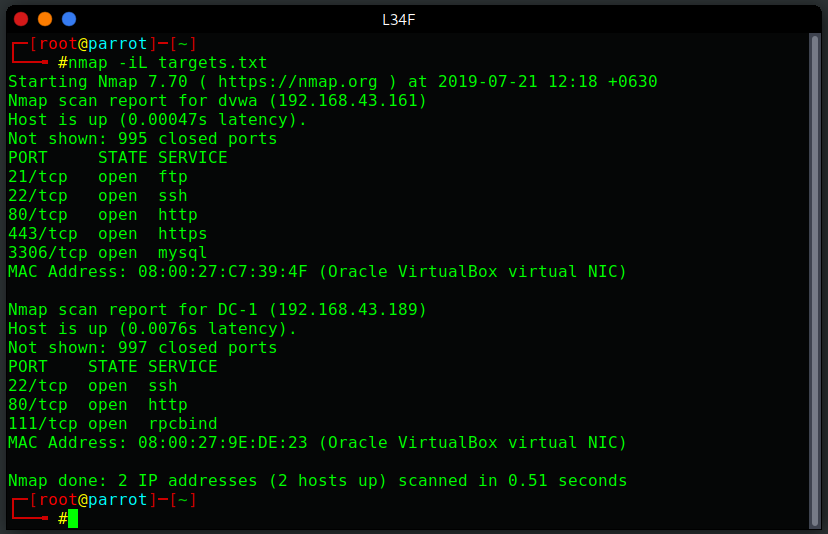

0x6 Scanning a target list

nmap -iL targets.txt

ကျနော်တို့ Scanning လုပ်ရမယ့် Targets တွေက အရမ်းများတယ်ဆို တစ်ခုချင်းမလုပ်တော့ပဲ text file တစ်ခုထဲထည့်ပြီး အားလုံးကို nmap နဲ့scan လို့ရပါတယ်။

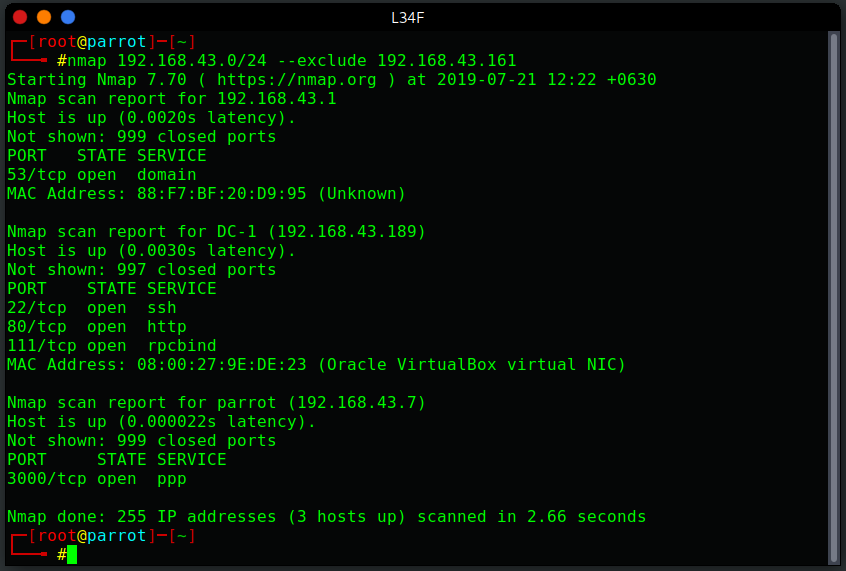

0x6 Excluding targets

nmap 192.168.43.0/24 --exclude 192.168.43.161

ကျနော်တို့ IP Address တစ်ခုကို scanning မလုပ်စေချင်ပဲ ကျော်သွားစေချင်တဲ့ အခါမှာသုံးပါတယ်။ Network တစ်ခုလုံးကို scanning လုပ်ပေမယ့် 192.168.43.161 ဆိုတဲ့ IP Address ကို scanning မလုပ်စေချင်လို့ ဆွဲထုတ်လိုက်တဲ့သဘောပါ။

0x7 Aggressive scan

nmap -A 192.168.43.161

သူ့ကိုတော့ Target ရဲ့ Device အချက်အလက်တွေ ကိုသိဖို့သုံးပါတယ်။ OS detection, Version detection, Script scanning, and Traceroute စတာတွေသိဖို့အတွက် -A ဆိုတဲ့ options လေးထည့်ပြီးသုံးနိုင်ပါတယ်။ ဒါပေမယ့် အဲ့options ကို သုံးရင် မိမိရဲ့ Target ဘက်ကနေ Scanning လုပ်ခံနေရတယ်ဆိုတာကို detect ဖြစ်နိုင်တယ်လို့ဆိုပါတယ်။ ဒါကြောင့်မို့ နည်းနည်းဂရုစိုက်ပါ။

Conclusion

အကျဉ်းချုပ် ပြောရရင် Nmap ရဲ့ Basic Scanning မှာ အဲ့လောက်လောက်သိထားရင် အဆင်ပြေပါတယ်။ နောက်ထပ်တွေလည်း လာမှာမို့ ဆက်မျှော်ပေးကြပါအုံး။

L34F ( Life is Like a Leaf )